Czym jest Endpoint Privilege Management?

Usługa Endpoint Privilege Management (EPM) pozwala zwykłym użytkownikom dać pewne możliwości administratorskie przy uzasadnieniu biznesowym, bez samego nadawania im uprawnień administratora

Za przykład wykorzystania EPM można wziąć umożliwienie standardowym użytkownikom instalowanie lub uruchamianie zatwierdzonych aplikacji z podwyższonym dostępem bez nadawania użytkownikowi uprawnień administratora.

EPM można dokupić jako dodatek do licencji Microsoft Intune Plan 1, albo w pakiecie Intune Suite (Intune Plan 1 nadal wymagany).

Wymagania

Aby skorzystać z EPM urządzenia muszą być dołączone do Entra ID lub dołączone hybrydowo do Entra ID oraz muszą być zarejestrowane w Intune. Rozwiązanie nie działa na urządzeniach w scenariuszu BYOD z tego względu od razu możemy wykluczyć Windowsy w wersji Home.

Konfiguracja

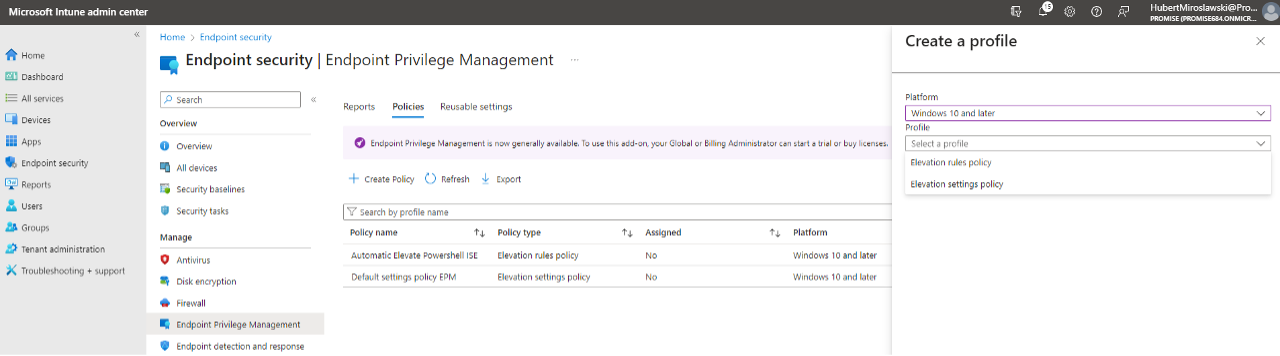

Konfiguracja EPM odbywa się w zakładce Endpoint security > Endpoint Privilege Management. Znajdują się tam trzy sekcje:

- Reports

- Policies

- Reusable settings

W sekcji Policies występują dwa rodzaje polityk Elevation settings policy oraz Elevation rules policy.

Rysunek 1 EPM Policies

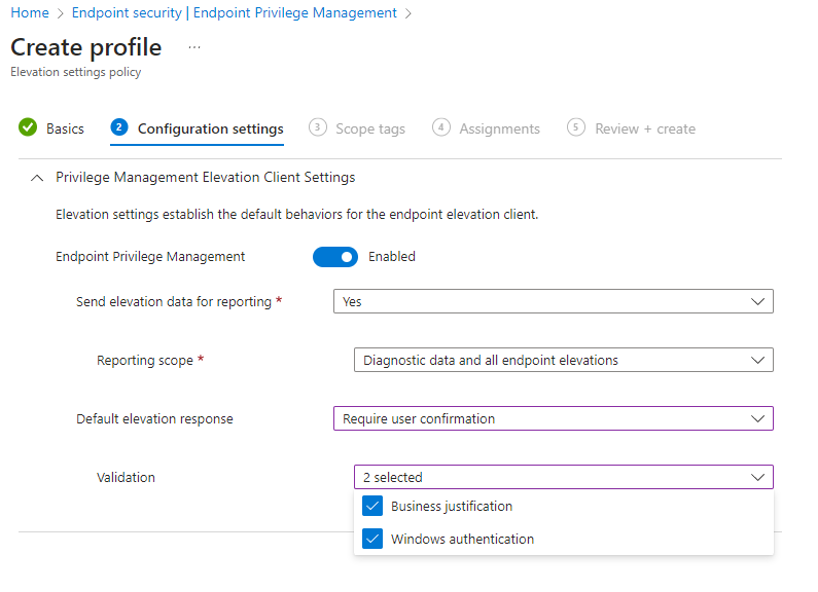

Elevation settings policy odpowiada za włączenie EPM na urządzeniu oraz podstawową konfigurację dla wszystkich plików niezarządzanych przez reguły EPM.

Polityka ta pozwala również na określenie jakie dane będą przekazywane w ramach raportu do Intune.

Za pomocą ustawienia Default elevation response możemy określić jaka ma być reakcja na prośbę o podniesienie uprawnień przez użytkownika:

- Odrzucenie każdej prośby dla plików nie zarządzanych przez reguły EPM

- Wymaganie potwierdzenia przez użytkownika za pomocą potwierdzenia swoich poświadczeń i/lub uzasadnienia biznesowego

Rysunek 2 Przykładowa konfiguracja Elevation settings policy

Aby wdrożyć EPM tylko na konkretne aplikacje należy utworzyć politykę Elevation rules policy oraz w Elevation settings policy wybrać odrzucanie wszystkich próśb o podwyższenie uprawnień.

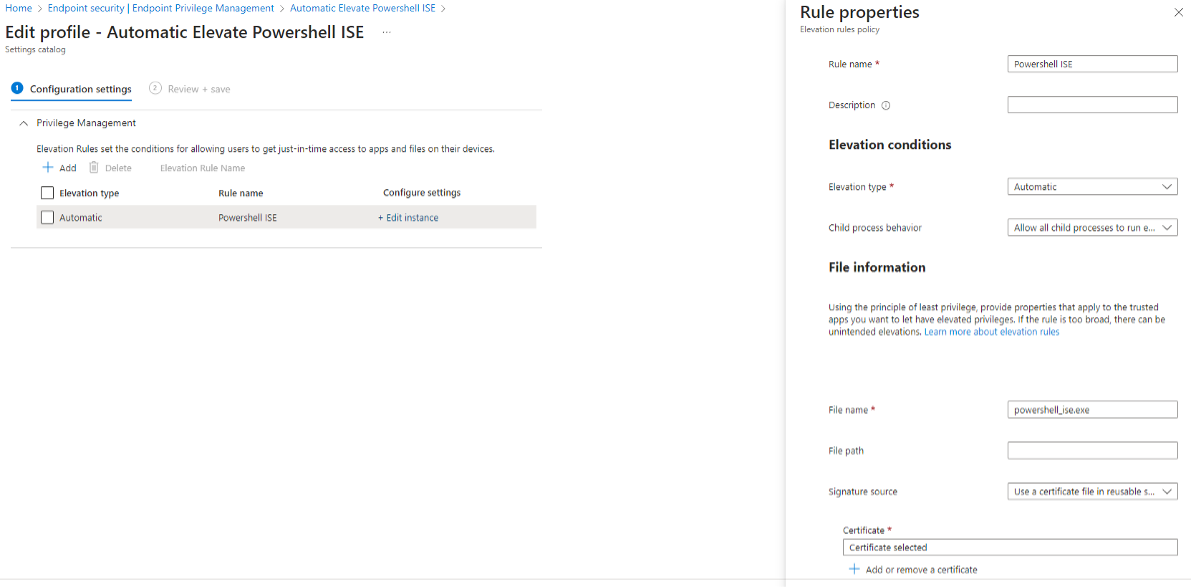

Podczas konfiguracji Elevation rules policy należy zwrócić uwagę na dwie sekcje:

- Elevation conditions

- File information

Pierwsza z nich pozwala na skonfigurowanie sposobu w jaki są podnoszone uprawnienia:

- automatyczne zatwierdzanie żądań użytkowników

- wymaganie potwierdzenia użytkownika za pomocą uzasadnienia biznesowego i/lub potwierdzenia poświadczeń

- wybranie działań związanych z procesami potomnymi (czy jednocześnie podnosimy ich uprawnienia)

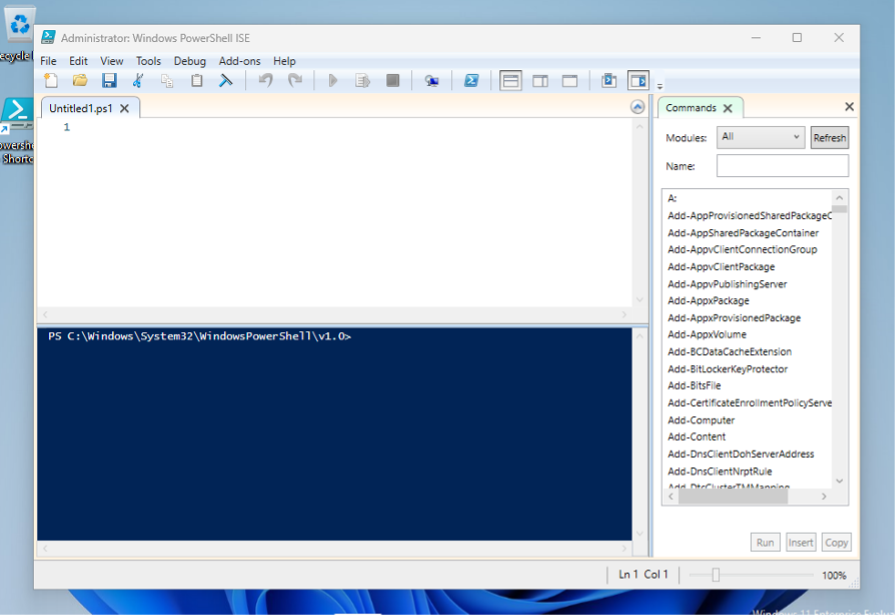

Rysunek 3 Przykładowa konfiguracja Elevation rules policy dla PowerShell – część 1

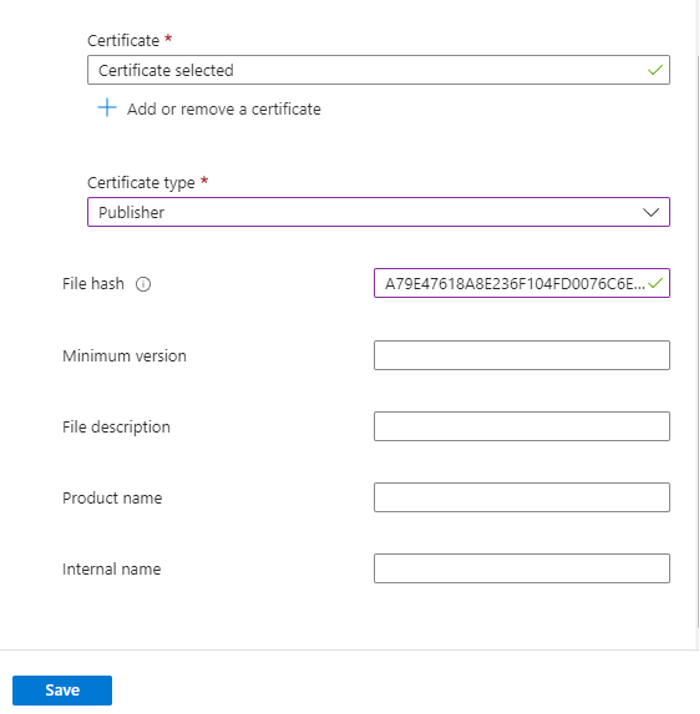

W części File information znajdują się pola z danymi pliku, dla którego uprawnienia mają być podniesione, takie jak:

- nazwa pliku

- ścieżka do pliku

- podpis z użyciem certyfikatu – w tym miejscu można użyć certyfikatu dodanego do Reusable settings group

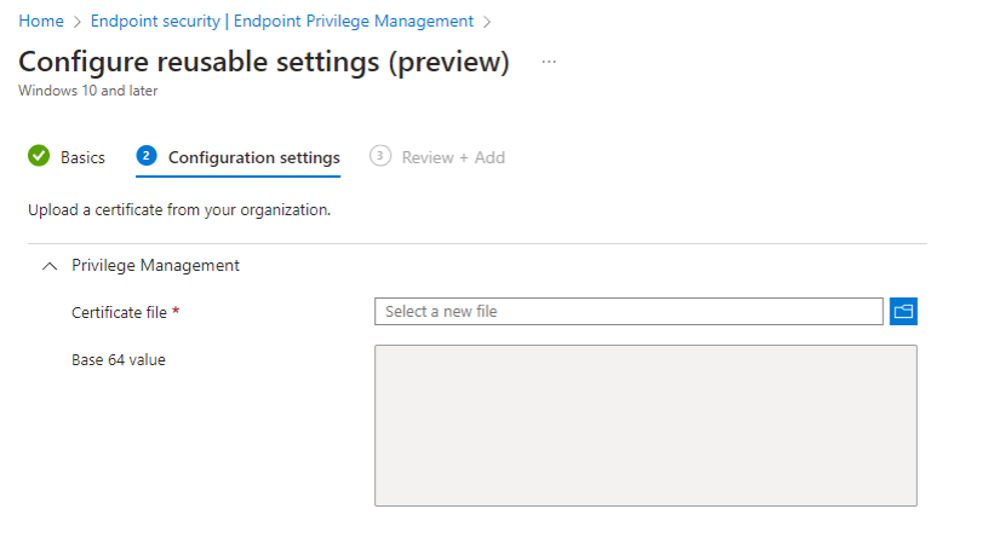

Reusable settings group – służy do zarządzania certyfikatami, które sprawdzają poprawność plików zarządzanych za pomocą Elevation rules policy. Wszelkie zmiany w Reusable settings group są automatycznie przekazywane do Elevation rules policy.

Rysunek 4 Reusable settings group dodawanie certyfikatu .cer

- hash pliku – wymagane jeśli nie używamy certyfikatów

- dane opcjonalne takie jak minimalna wersja i opis pliku

Rysunek 5 Przykładowa konfiguracja Elevation rules policy dla PowerShell – część 2

Doświadczenia użytkownika

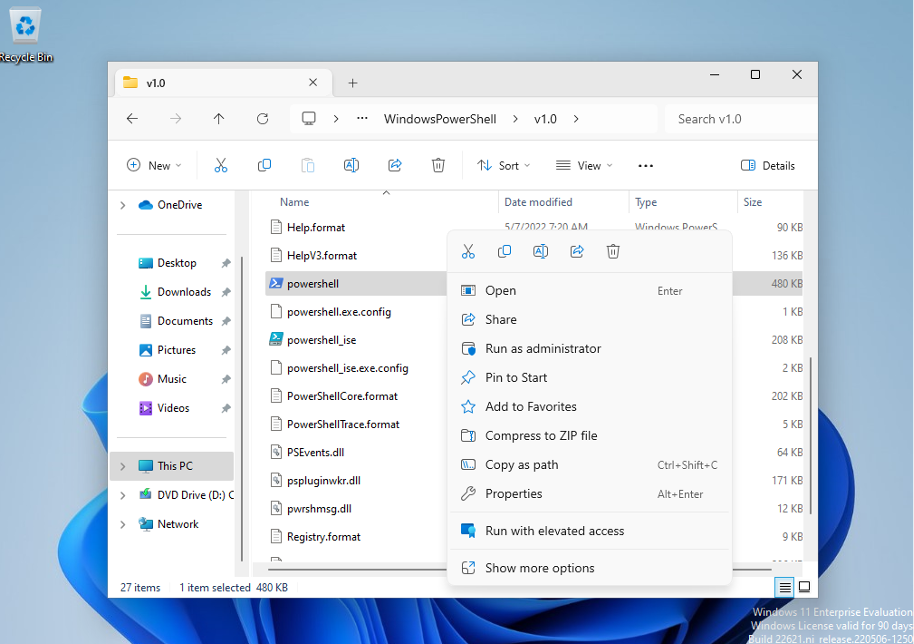

Gdy w Elevation settings policy mamy włączony EPM to użytkownik w menu kontekstowym znajdzie taką opcję jak Run with elevated access.

Rysunek 6 Run with elevated access

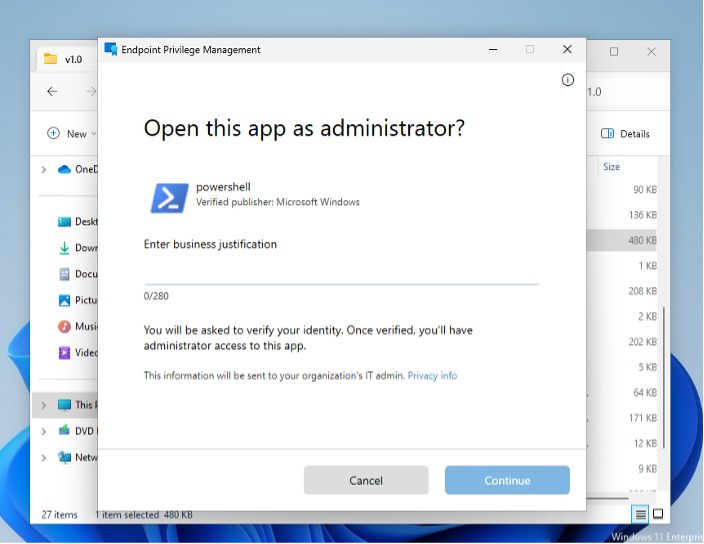

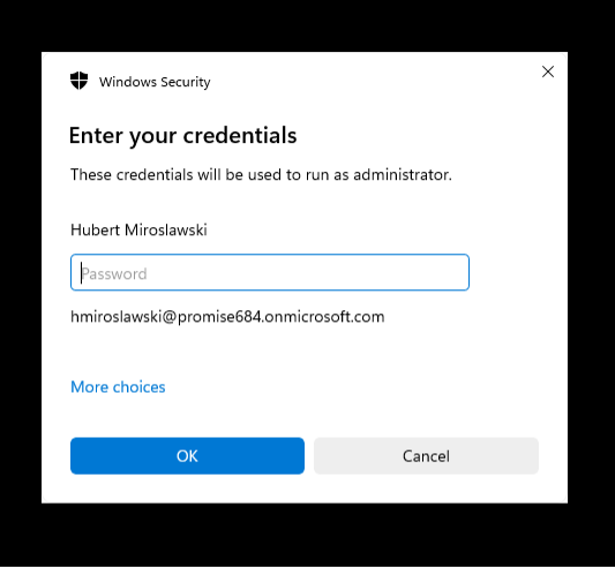

Zależnie od konfiguracji pojawi użytkownik będzie musiał zatwierdzić podniesienie uprawnień jak na poniższych dwóch screenach.

Rysunek 7 Uzasadnienie biznesowe

Rysunek 8 Potwierdzenie poświadczeń

Po zatwierdzeniu plik zostaje uruchomiony z uprawnieniami administratora.

Gdy dodatkowo uruchomimy Elevation rules policy, zależnie od konfiguracji, użytkownik może automatycznie otworzyć aplikację z ustawieniami administratora. Wystarczy double-click.

Rysunek 9 Automatyczne podniesienie uprawnień

Podsumowanie

Endpoint Privilege Management to z pewnością bardzo ciekawe narzędzie, które pozwala odciążyć dział IT, jednocześnie oferując równowagę między kontrolą i bezpieczeństwem. Na ten moment EPM obsługuje jedynie pliki wykonywalne. Jednak Microsoft pracuje obecnie nad rozszerzeniem funkcjonalności EPM do innych typów plików (MSI) i zapewnieniem łatwej metody podnoszenia poziomu uprawnień typowych zadań systemu operacyjnego.